WordPressプラグイン30種を買い集め、全てにバックドアを仕込むサプライチェーン攻撃の全貌

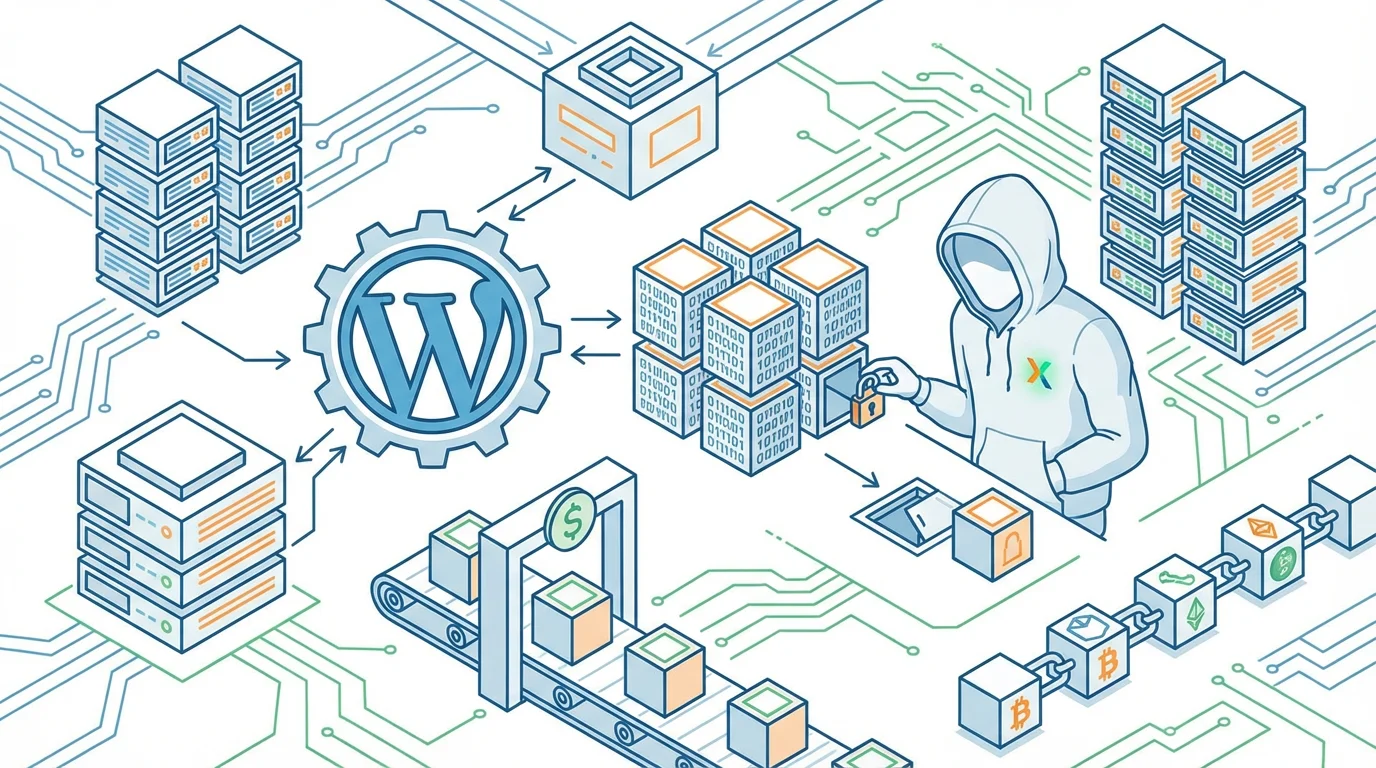

本記事は、WordPressプラグインのサプライチェーン攻撃に関する詳細な調査報告である。攻撃者は、かつて信頼されていた「Essential Plugin」というプラグイン群(30以上のプラグイン)を、Flippaなどの公開マーケットプレイスを通じて購入した。このプラグイン群は、元々2015年頃から活動するインドのチームによって開発されていたもので、多数のウェブサイトで利用されていた。

攻撃の具体的な手口は、購入後、プラグインのバージョン2.6.7(2025年8月8日リリース)に、PHPのデシリアライゼーションバックドアを含むコードを組み込むことで実行された。このバックドアは、当初は正規の分析システムとして機能する`wpos-analytics`モジュール内に潜伏していた。攻撃者は、このモジュールを利用して、外部のコマンド&コントロール(C2)サーバーから悪意のあるファイルをダウンロードし、それを`wp-config.php`に注入した。注入されたコードは、スパムリンクやリダイレクト、偽ページをフェッチし、Googlebotにのみ表示させるという高度な手法を用いていた。

特に悪質な点は、C2ドメインの解決にイーサリアムのスマートコントラクトを利用していた点である。これにより、従来のドメイン停止措置では無効化が不可能であった。このバックドアは、実際にアクティベートされたのは2026年4月6日(UTC)の6時間44分間のウィンドウであったことが、バックアップフォレンジックによって特定された。

この事件を受け、WordPress.orgは2026年4月7日、Essential Pluginの著者による30以上のプラグインを全て永久に閉鎖した。筆者は、影響を受けた自身の顧客サイトのプラグインを特定し、バックドアモジュールを完全に除去したパッチ版を提供し、他のユーザーにも同様の対処法を公開している。本件は、信頼性の高いプラグインが公開市場で売買され、大規模なサイバー攻撃の道具として悪用された事例として、WordPressプラグインマーケットプレイスの信頼性の深刻な問題を浮き彫りにしている。

背景

本件は、WordPressプラグインのサプライチェーン攻撃という、近年深刻化しているサイバーセキュリティの脅威を扱っている。攻撃者は、信頼性の高いプラグインを市場で購入し、そのコミット履歴やコードに徐々にバックドアを埋め込むという、巧妙な手法を用いた。これは、単発のハッキングではなく、ビジネスの買収と悪用を組み合わせた大規模な計画的な攻撃である。

重要用語解説

- サプライチェーン攻撃: 信頼されたソフトウェアの供給過程のどこか(この場合はプラグインの開発・販売過程)に悪意のあるコードを混入させ、最終的な利用者(サイト運営者)に被害を及ぼす攻撃手法。

- PHPデシリアライゼーション: PHP言語の機能の一つで、文字列化されたデータ(シリアライズされたデータ)をオブジェクトとして復元(デシリアライズ)する際に、予期せぬコード実行を可能にする脆弱性。

- コマンド&コントロール(C2)サーバー: マルウェアが外部と通信し、指示を受けたり、データを送信したりするための、攻撃者側の管理サーバー。

今後の影響

本件は、WordPressを利用する全ユーザーに対し、プラグインの信頼性に関する重大な警鐘を鳴らしている。今後、プラグインの導入や更新を行う際は、開発元やコミット履歴の徹底的な監査が必須となる。また、スマートコントラクトを利用した攻撃手法の多用は、セキュリティ対策の難易度を飛躍的に高めることが予想される。プラットフォーム側(WordPress.org)の管理体制の強化が急務である。