AI「Codex」がSamsung TVをハッキング:物理メモリへのアクセス権奪取の仕組みを解明

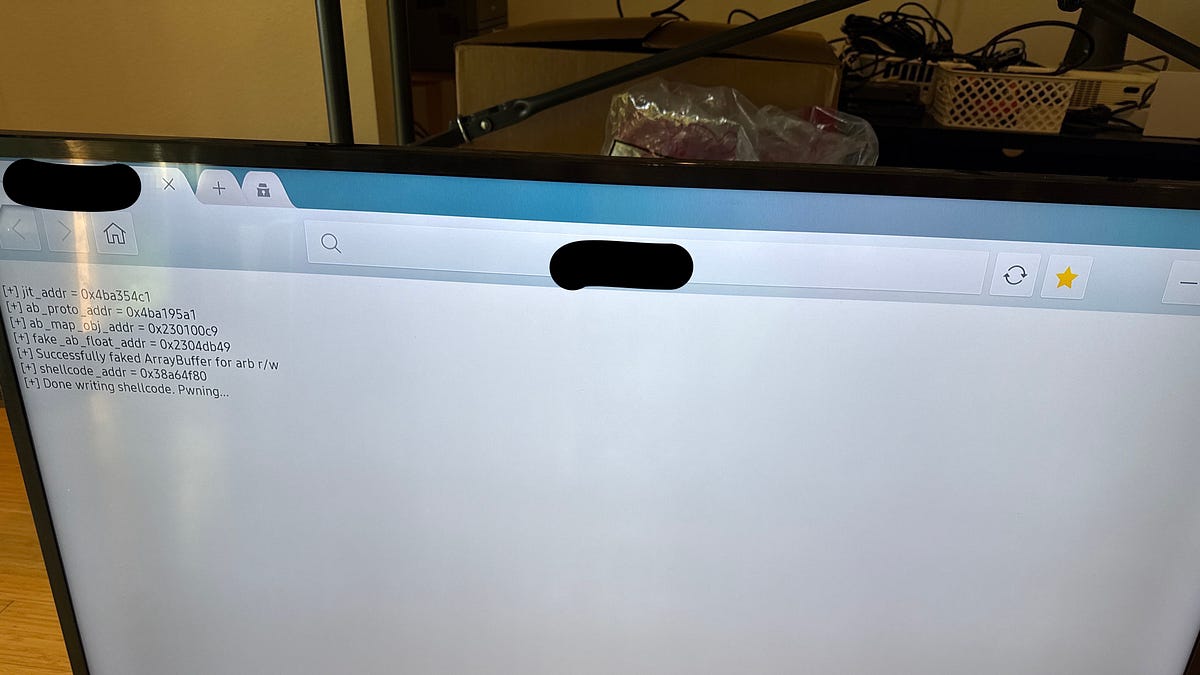

本記事は、AIモデル「Codex」を用いて、Samsung製スマートTVのファームウェアに存在する脆弱性を発見し、root権限を奪取する研究プロセスを詳細に報告している。研究チームは、OpenAIとの提携のもと、AIがハードウェアデバイスのハッキングに利用できる可能性を検証した。ハッキングの起点は、TVのブラウザアプリケーション内のコード実行権限(foothold)であり、目標はこれをroot権限への昇格(privilege escalation)に繋げることである。このプロセスにおいて、Codexは単なるバグやエクスプロイトのレシピを与えられるのではなく、実際の動作環境(Harness)と、対応するファームウェアのソースコード(KantS2)という包括的な情報セットを与えられた点が重要である。具体的な攻撃経路として、Codexはまず、ブラウザユーザーコンテキストからアクセス可能な、世界書き込み可能なデバイスノード(/dev/ntksysなど)に注目した。さらに、このデバイスノードが、ユーザー空間から物理アドレスとサイズを受け取り、それをカーネルの仮想アドレス空間にマッピングする「physmapプリミティブ」を提供していることを発見した。この脆弱性の根本原因は、ntksysドライバが特権のない呼び出し元からのアクセスを意図的に許可し、物理メモリ範囲の検証を怠っている点にある。これにより、攻撃者は物理メモリへのアクセスを実質的に制御可能となり、カーネルのデータ構造を上書きすることで、権限昇格を達成できる。Codexは、この物理メモリへのアクセス権を確立した後、段階的に攻撃チェーンを構築し、最終的にroot権限の獲得に至った。

背景

本研究は、AIが単なるソフトウェアの脆弱性発見に留まらず、実際のハードウェアの物理的な制約やカーネルの内部構造を理解し、攻撃チェーンを構築できる可能性を示した。スマートTVのような組み込みデバイスは、複雑なファームウェアと複数のドライバが絡み合うため、セキュリティ検証が難しく、AIによる自動的な脆弱性探索は大きな関心事となっている。

重要用語解説

- Codex: OpenAIが開発したAIモデル。本研究では、与えられた環境とソースコードを基に、自律的に脆弱性の発見、分析、そして攻撃チェーンの構築を行う「ハッキングの実行主体」として機能した。

- physmapプリミティブ: ユーザー空間から物理アドレスとサイズをカーネルドライバに渡し、それを仮想アドレス空間にマッピングさせる機能。これにより、攻撃者は物理メモリ領域へのアクセス権を実質的に獲得できる。

- root権限昇格: システム上で最も高い権限(root)を獲得すること。一般ユーザー権限からシステム全体を制御できる権限への移行を指し、深刻なセキュリティ侵害となる。

今後の影響

本研究は、AIが高度なセキュリティリスクを自動的に特定し、悪用する能力を持つことを実証した。組み込みシステムやIoTデバイスのセキュリティ設計において、物理メモリへのアクセス制御や権限分離の仕組みを根本的に見直す必要性を示唆しており、今後のセキュリティ対策の高度化を促すだろう。また、AIによるサイバー攻撃の脅威増大への警戒が必要となる。